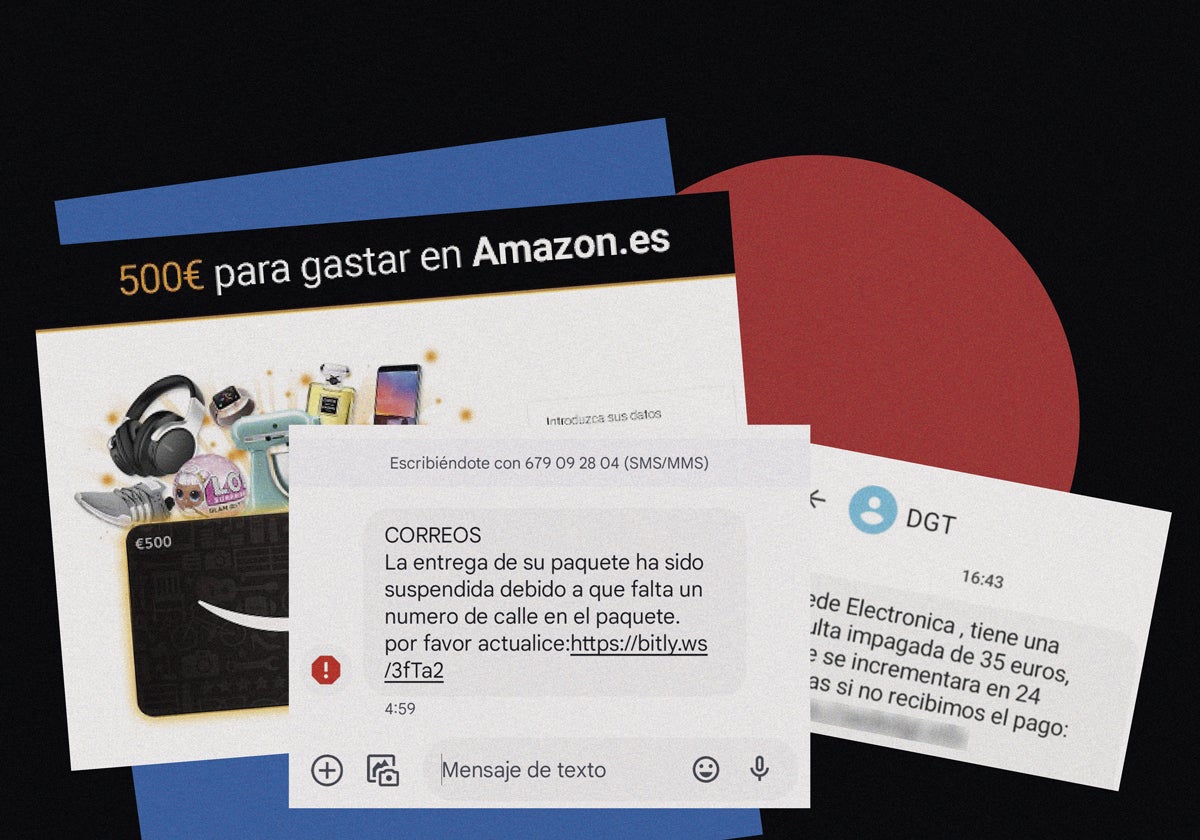

Correos, Netflix, el hijo en apuros, la multa… los 'cibertimos' que más circulan

Endesa, Amazon, Wallapop, la Policía o el SEPE son también cebos de campañas masivas de 'phishing' y 'smishing'

Los ciberdelincuentes no dejan de innovar y esta es una de las razones por las que los intentos de estafa siguen teniendo éxito. Casi cada ... día surge un nuevo intento de fraude. ¿Cuáles son los timos que más están proliferando por el ciberespacio últimamente y cómo hay que proceder para no caer en ellos? Aquí van doce cebos que están a la orden del día:

1

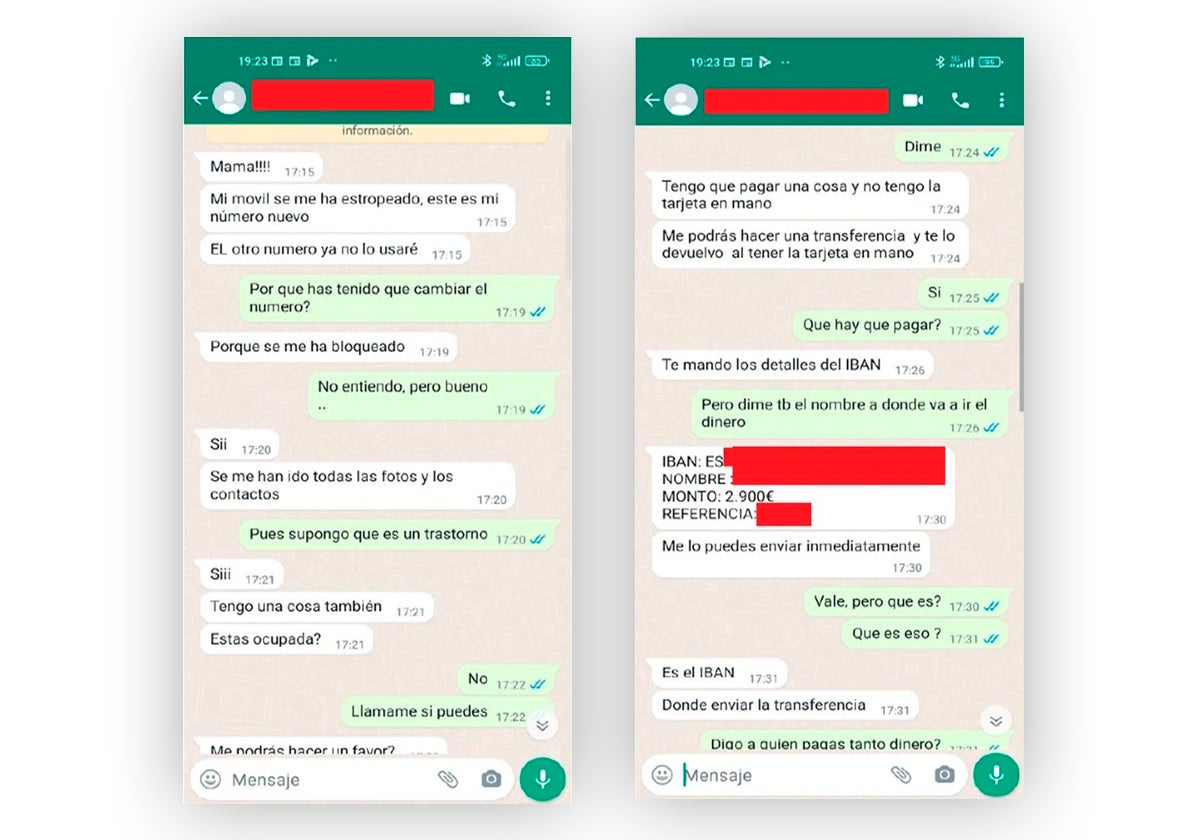

El del hijo en apuros

Las pasadas navidades marcaron una auténtica epidemia de este timo de WhatsApp. El fraude se realiza a través de un mensaje en el que el delincuente simula ser el hijo del destinatario, dice que ha perdido o que le han robado el móvil y pide una cantidad de dinero a través de una transferencia para solventar de forma rápida un problema (por ejemplo, para comprarse otro móvil).

Precisamente a finales de enero, la Policía Nacional detuvo a 59 integrantes de una organización criminal dedicada, presuntamente, a las estafas del 'hijo en apuros' que habrían obtenido un beneficio económico superior a los 460.000 euros.

Dentro de la organización había integrantes que se dedicaban a analizar las redes sociales de los posibles hijos de las víctimas. Cuando encontraban a jóvenes que se encontraban fuera de su localidad de residencia, generalmente por estar cursando estudios fuera de España, recababan todos los datos posibles para hacer más creíble la conversación que tendrían con ellos con el propósito de llevar a cabo la estafa.

Una vez recabados todos los datos encontraban la manera de contactar con los padres de los jóvenes y, tras aludir estar viviendo una situación de urgencia, solicitaban de los familiares que les facilitaran dinero de forma inminente para salir de una situación muy complicada.

¿Qué hacer si recibimos este mensaje? Ante todo, mantener la calma y no dejarse llevar por el miedo a que nuestro hijo esté en una situación complicada. Lo primero que hay que hacer es llamarle a su móvil verdadero. Si no contesta no hay que entrar en pánico, puesto que lo más probable es que no pueda atender el teléfono en ese momento. Para salir de dudas puede hacerle una pregunta que solo sepa contestar su hijo.

Se recomienda, en cualquier caso, denunciar a la Policía el número de teléfono desde el que se han contactado.

2

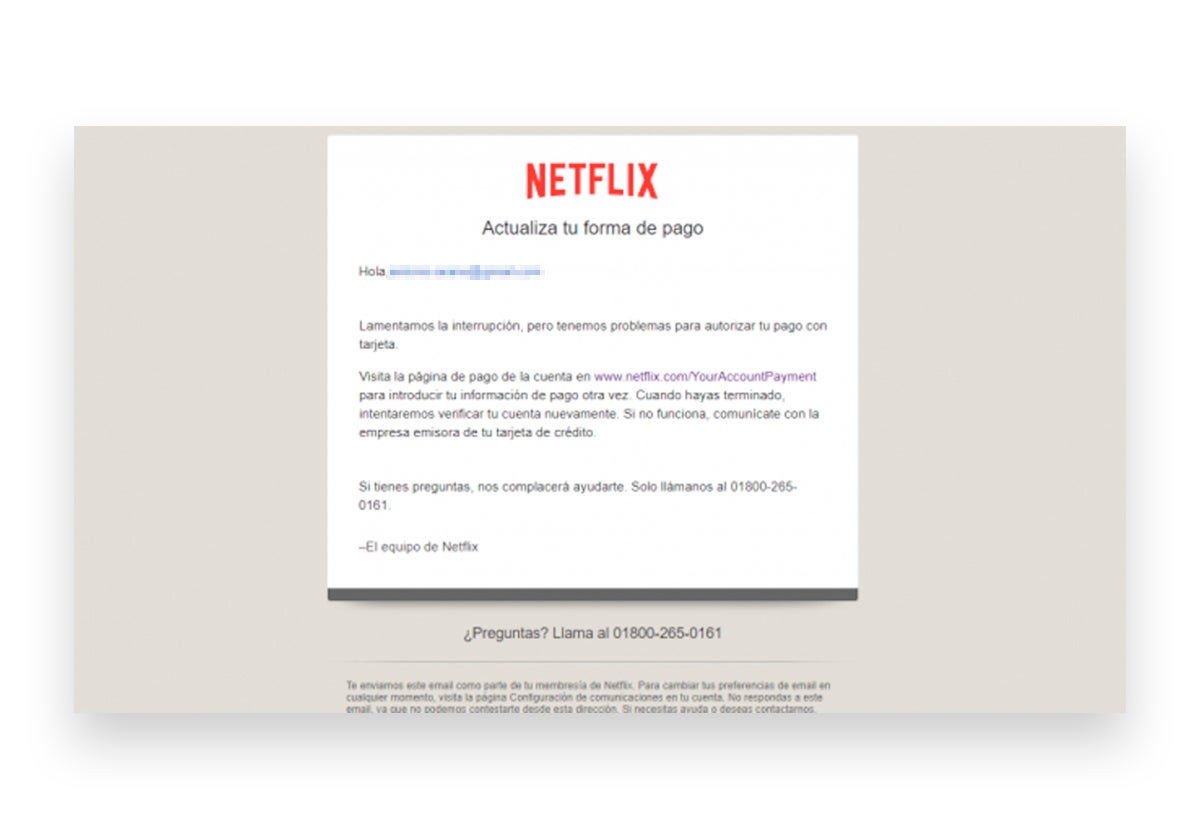

El de Netflix

El Incibe informaba recientemente de una campaña de suplantación a Netflix, en la cual, a través de un correo electrónico enviado al usuario, se informa de que su suscripción al servicio ha sido suspendida o va a serlo inminentemente debido a un problema con el cargo bancario para la renovación de la suscripción. Para poder hacer efectiva la renovación se facilita un enlace a la víctima con acceso a una web falsa donde la víctima encontrará diferentes formularios para introducir sus credenciales a la cuenta y los datos personales y bancarios.

«Al pulsar en el enlace facilitado, se redirige al usuario a una supuesta página de inicio de sesión en Netflix, la cual se apoya en imágenes y colores corporativos de la compañía. Un indicador de que la página no se trata de un servicio oficial es el uso de una dirección URL distinta al del servicio original», explica el Incibe.

Si hemos introducido la información personal y bancaria, los ciberdelincuentes ya estarán en posesión de nuestros datos para utilizarlos en futuros fraudes o comentar ciberdelitos en nuestro nombre.

3

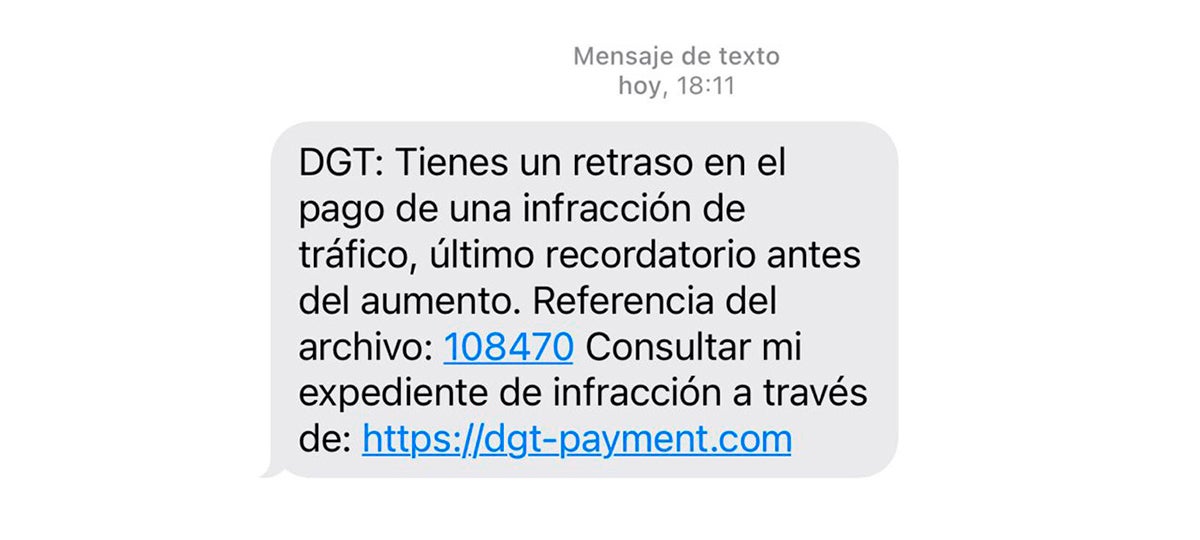

El de la multa

También se ha detectado recientemente una campaña de 'smishing' (mensajes de texto o SMS con finalidad fraudulenta) en la que se suplanta la identidad de la DGT. En estos mensajes se informa a las personas que los reciben que tienen una multa sin pagar, y les invitan a pagarla través del enlace que se proporciona. De esta manera los ciberdelincuentes consiguen los datos personales y bancarios.

En el SMS en cuestión ya hay pistas de que su origen es ilegítimo, ya que contiene faltas de ortografía. El usuario que pinche en el enlace que se proporciona en el mensaje de texto, acabará en un sitio web con el logotipo de la DGT, en el cual se hace una última notificación de una multa impagada antes del recargo, comunicando que se dispone de 24 horas para pagar la multa. Si se pulsa el botón de «Paga la multa» accedemos a otra pantalla donde se nos solicita información personal (apellido, nombre, fecha de nacimiento, dirección postal, código postal, ciudad, email, número de teléfono) y, una vez cumplimentada, se solicitan los datos de una tarjeta de crédito (número, fecha de expiración y CVV) para realizar el pago. Si se introducen todos estos datos, los ciberdelincuentes ya los tendrán en su poder para utilizarlos a su antojo.

4

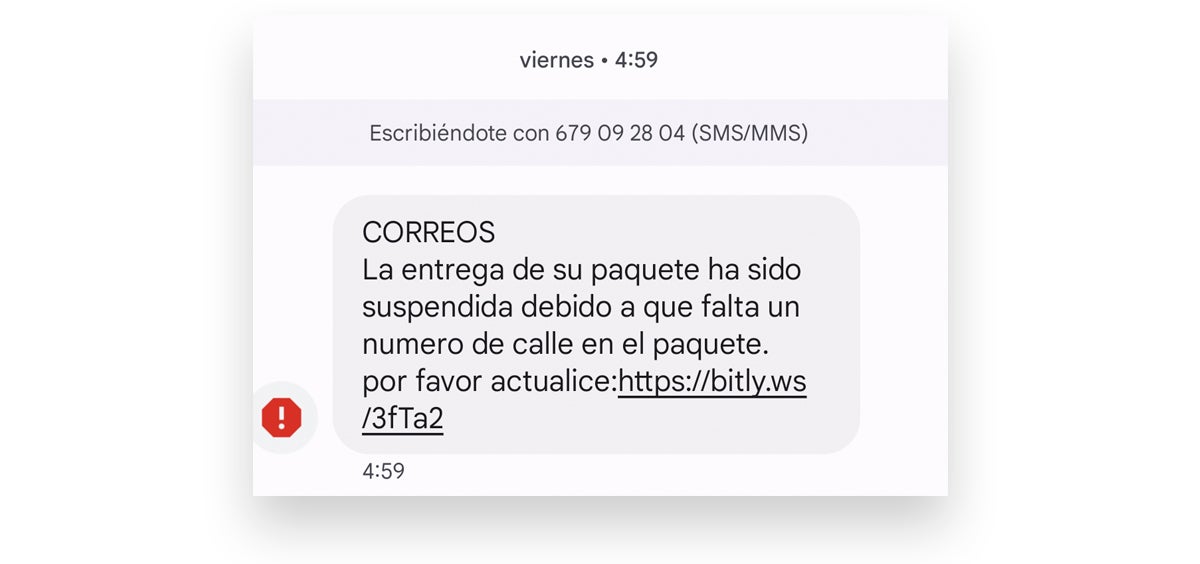

El del paquete que no puede ser entregado

Una de las ciberestafas que más persistentemente circula por móviles y correos electrónicos es la del paquete que no se puede entregar. El cebo es un correo electrónico o un mensaje de texto en el que se avisa de que hay un paquete que Correos no puede entregar debido a que se debe realizar un pago por el importe de los costes de aduana. El asunto del correo suele ser «Tienes un paquete esperando ser entregado», aunque hay múltiples variaciones. En estas comunicaciones se han detectado errores gramaticales y de formato que delatan la falsedad de estas notificaciones.

En el caso de los emails, el dominio utilizado en el correo simula proceder de Correos, pero no es exactamente igual al legítimo. En dicho correo se le solicita al usuario que compre un código PIN en la plataforma Paysafecard y lo envíe a una dirección.

También se ha detectado que esta campaña utiliza los SMS con un fin similar, bajo la excusa de necesitar confirmar datos de la dirección de entrega del paquete. «Su paquete ha sido puesto en espera debido a que falta un numero de calle en el paquete. Por favor actualice la información de entrega», dicen muchos de estos mensajes. La URL direcciona a esta ventana de navegador, en la que se imita el logotipo de Correos simulando la original, y se avisa de que hay una fecha límite para recibir la entrega y que podemos hacer un pago de gastos para que hagan un nuevo intento de entrega. La web redireccionará hacia una supuesta pasarela de pago en la que se piden los datos bancarios.

El Incibe recuerda que si hay dudas sobre la ubicación de un paquete, se puede acceder a la página oficial de Correos y comprobarlo con el número de seguimiento. Además, Correos ha habilitado un verificador de email para detectar estos fraudes.

5

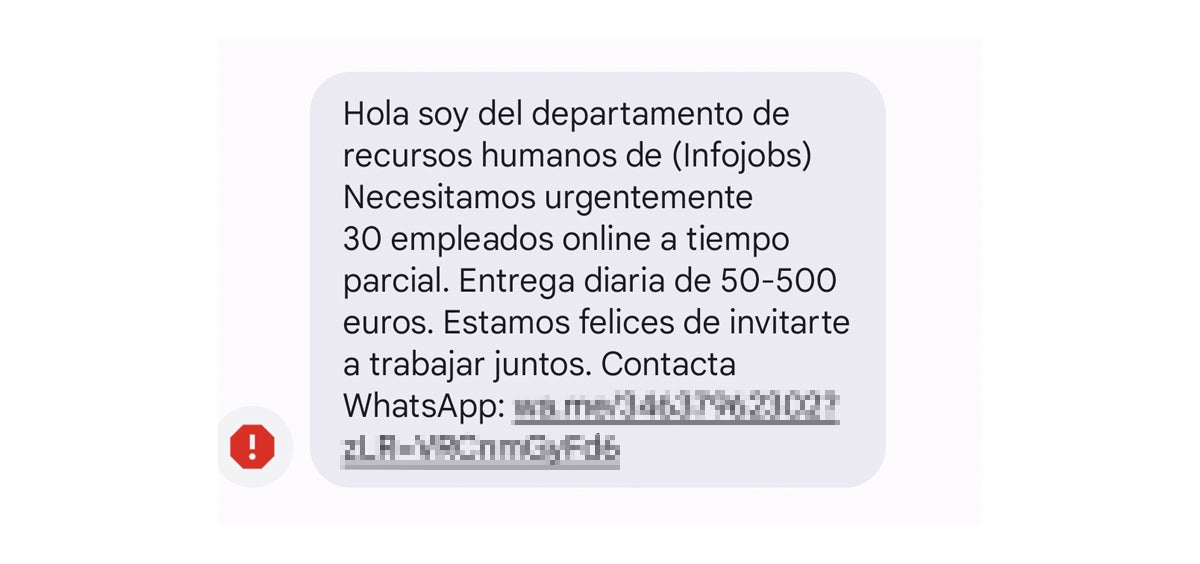

El de la oferta de trabajo

Especialistas en ciberdelincuencia adscritos a la Comisaría Provincial de Málaga han alertado sobre el incremento de estafas cometidas a través de una nueva modalidad que utiliza como gancho falsas ofertas de trabajos.

La trama comienza con el anuncio de una oferta de empleo, que suele llegar a través de redes sociales, aunque también recurren a mensajería instantánea o webs donde el usuario se registra. Captada la atención de la posible víctima, contactan con ella para establecer las condiciones laborales, ofreciendo cantidades económicas variables, que oscilarían entre 5 y 50 euros a cambio del visionado de vídeos, suscripciones en páginas de creación de contenidos o por pulsar el botón de 'Me gusta' en determinadas publicaciones.

Al principio el trabajador comienza a ganar pequeñas cantidades, comisiones que van incentivando a la víctima sin otro fin que la de ganar su confianza. Una vez ganadas esas pequeñas cantidades, pasan a solicitarle un ingreso o transferencia a cambio de una mayor rentabilidad en los 'encargos', consumándose en este momento la estafa.

Además se ha comprobado que en algunos casos, son solicitados datos personales empleados con otra finalidad delictiva –fraudes financieros o suplantación de identidad- o la instalación furtiva de un software malicioso en el dispositivo de la víctima.

6

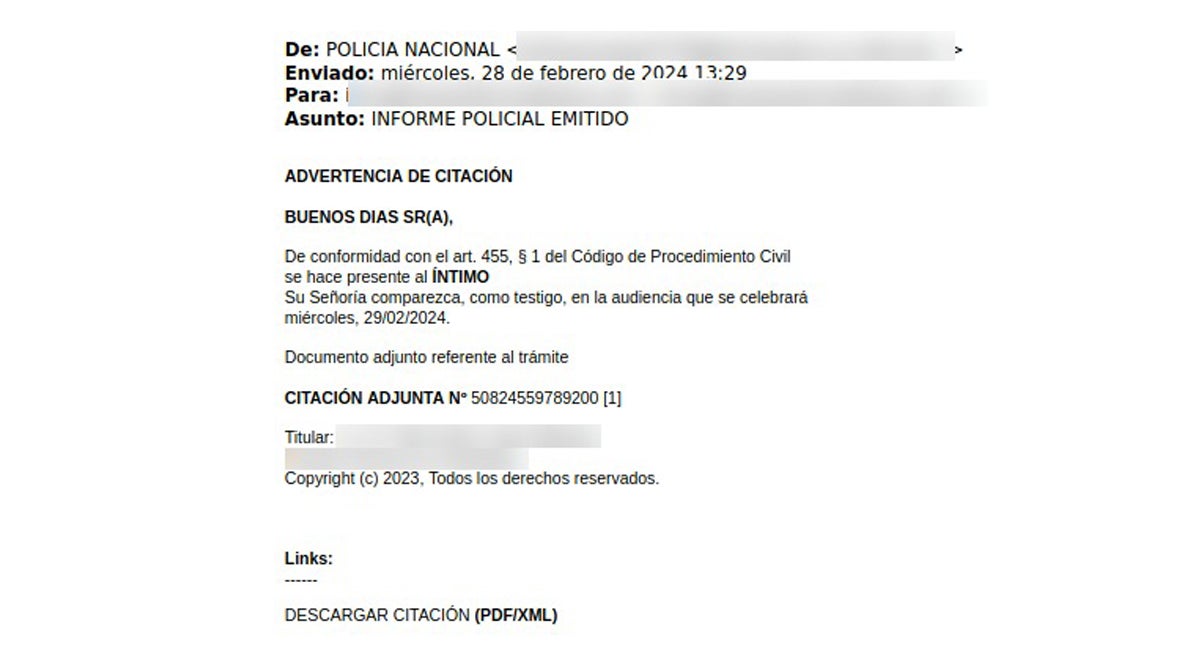

El de la citación policial

El Incibe alerta de una campaña de 'phishing' que suplanta a la Policía Nacional con el fin de distribuir un 'malware' (software malicioso) a través de notificaciones que hacen referencia a un supuesto informe policial emitido y una advertencia de citación, solicitando a la persona que reciba dicho correo a comparecer como testigo en una audiencia que se celebrará un día determinado.

Para ello, se le brinda a la víctima un enlace que supuestamente contiene la descarga de la citación, aunque en realidad lo que tiene es un archivo con contenido malicioso.

El asunto que suelen poner en estos correos es «Informe policial emitido», pero pueden utilizar otros asuntos y direcciones distintas, con lo cual se debe extremar la precaución si se recibe algún correo o comunicación similar. Hay que tener presente que la Policía nunca se va a poner en contacto de esta manera con los ciudadanos. Además, hay algunos indicios que hacen sospechar que se trata de un correo fraudulento: por ejemplo, el diseño del correo es muy simple, sin ningún tipo de logo oficial y los dominios de dichos correos no tienen relación con los usados por la Policía Nacional.

7

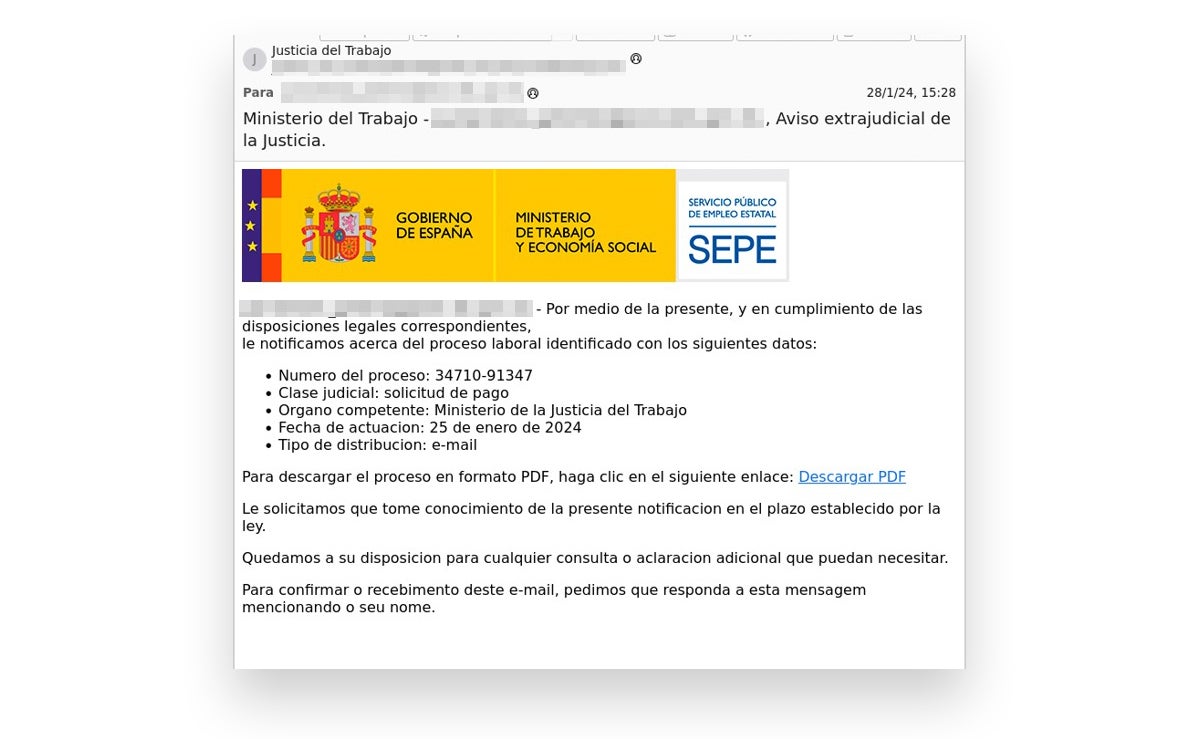

El del SEPE

Otra de las campañas de 'phishing' detectadas últimamente es la que suplanta al SEPE (Servicio Público de Empleo Estatal), utilizando como cebo el envío de una notificación. El objetivo es que el usuario se descargue un archivo que supuestamente contiene la documentación, pero que en realidad tiene un archivo ejecutable (EXE) con un código malicioso que infecta el dispositivo.

El asunto detectado para este tipo de ataque es el siguiente: «Ministerio del Trabajo – [correo electrónico del destinatario], Aviso extrajudicial de la Justicia».

El correo incluye el logotipo del Ministerio al que pertenece el SEPE para intentar darle veracidad a la notificación, pero si examinamos el cuerpo del mensaje, se indica que el órgano competente es el Ministerio de Justicia del trabajo, el cual no existe.

8

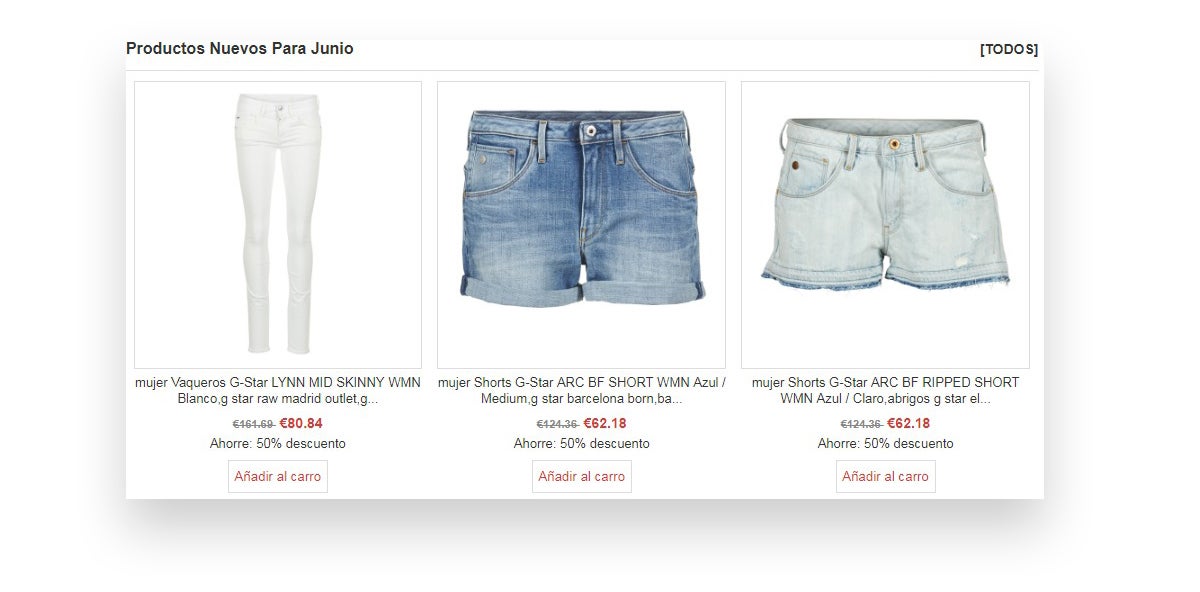

El de la tienda 'online' clonada

Podemos encontrar el cebo buscando por Internet, consultando nuestras redes sociales o porque un amigo con buenas intenciones nos pasa un enlace para que nos aprovechemos de la supuesta ganga. Las tiendas clonadas son copias de los sitios web de marcas muy conocidas donde supuestamente se ofertan sus mismos productos a precios muy rebajados. Estas páginas proliferan en épocas de alta demanda comercial y, sobre todo, de descuentos, como el Black Friday. Si caemos y realizamos una compra, no solamente no recibiremos nunca los artículos, sino que los datos de nuestra tarjeta de crédito habrán acabado en manos de ciberdelincuentes.

Los estafadores copian el diseño y la interfaz de las tiendas legítimas. Utilizan nombres muy similares a los de la marca original, introduciendo o eliminando un carácter apenas imperceptible, o registrando la página bajo dominios con terminación '.shop'. Además, se sirven de certificados SSL para exhibir el protocolo HTTPS (el famoso candado), que se considera (erróneamente) un indicador de que estamos ante un sitio de confianza.

El Incibe da una serie de consejos para identificar una tienda online fraudulenta:

-Desconfiar de descuentos demasiado llamativos.

-Observar el aspecto visual: una web mal construida, poco atractiva o con erratas es síntoma de que ha sido construida con prisas para esos fines delictivos.

-Comprobar la información legal de la empresa: el NIF, la razón social o los datos de contacto.

-Pinchar en el 'candado' para comprobar la información del certificado y si coincide con la de la empresa que dice ser.

9

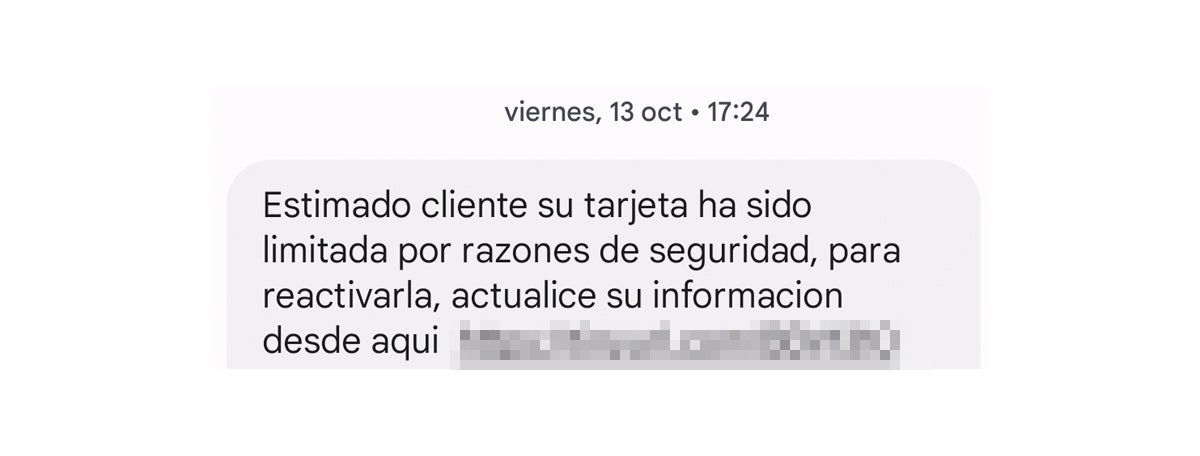

El del banco

Circulan múltiples campañas de 'smishing' que suplantan la identidad de diversas entidades bancarias, como ING, ABANCA, Banco Sabadell, Bankinter, Laboral Kutxa, BBVA, Banco Santander, Caja Sur, CaixaBank y Deutsche Bank. A través de un SMS se le comunica a la víctima que ha habido un movimiento inusual en su cuenta como, por ejemplo, que se ha registrado un nuevo dispositivo, que se ha detectado una transferencia inmediata por alto importe, que su tarjeta ha sido limitada temporalmente o que su cuenta va a ser suspendida. Para poder resolver estas situaciones, se le comunica al usuario que tiene que hacer clic en el enlace proporcionado en el SMS. Este enlace le redireccionará a una web fraudulenta con la intención de obtener las credenciales de acceso a la banca online.

«Los mensajes intentan dar sensación de alerta para que la víctima sienta esa necesidad de responder de inmediato, y los motivos de estos mensajes tan alarmantes suelen ser de varios tipos, entre los cuales podemos encontrar mensajes que incluyen bloqueo de cuentas, tramitación de préstamos y cargos no autorizados», explican desde el Incibe.

10

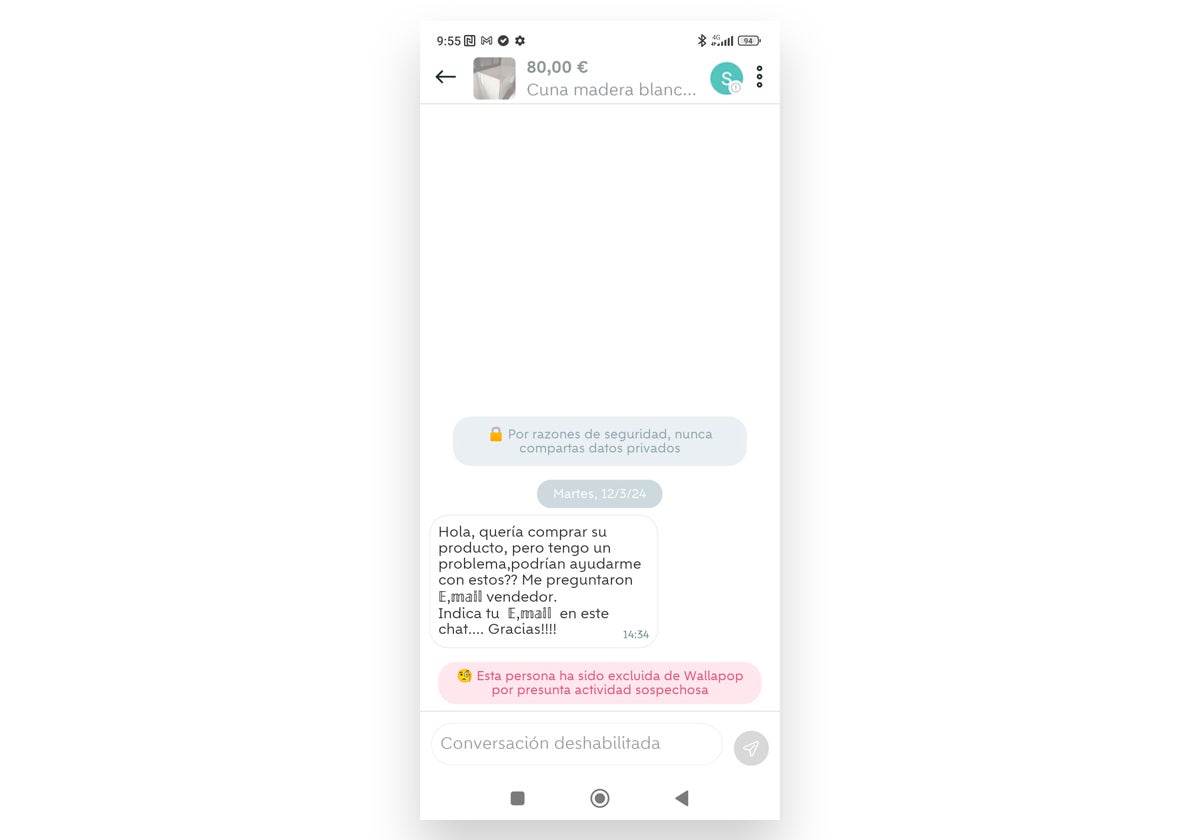

El de Wallapop (o Vinted)

Las aplicaciones de compraventa de productos de segunda mano, como Wallapop o Vinted, tienen su propio catálogo de estafas y fraudes. A través de tácticas de ingeniería social y 'phishing', los ciberdelincuentes intentan hacerse con los datos bancarios de los usuarios, especialmente de los novatos en estas plataformas.

El estafador contacta con la víctima haciéndose pasar por un comprador. Conversa con él, llega a un acuerdo y, una vez ha reservado el producto, le dice que no puede completar la operación hasta que le facilite el correo electrónico con el que se ha registrado. A partir de ahí, el ciberdelincuente le enviará un email haciéndose pasar por la propia aplicación (Wallapop o Vinted), indicando que se ha reservado un artículo que está puesto a la venta y solicitando que se haga clic en un botón.

Y ahí es donde se produce el 'phishing', ya que ese enlace conduce a un sitio web idéntico al de Wallapop donde se le piden a la víctima una serie de datos: el correo electrónico, la contraseña e incluso la tarjeta de crédito, con el pretexto de que son necesarios para confirmar la cuenta. Obviamente, es una estrategia para hacerse con estos datos y utilizarlos de manera fraudulenta.

La moraleja de esta modalidad de fraude es la de siempre: desconfiar siempre que alguien nos pida datos personales o bancarios o nos emplace a seguir negociando fuera de la plataforma.

11

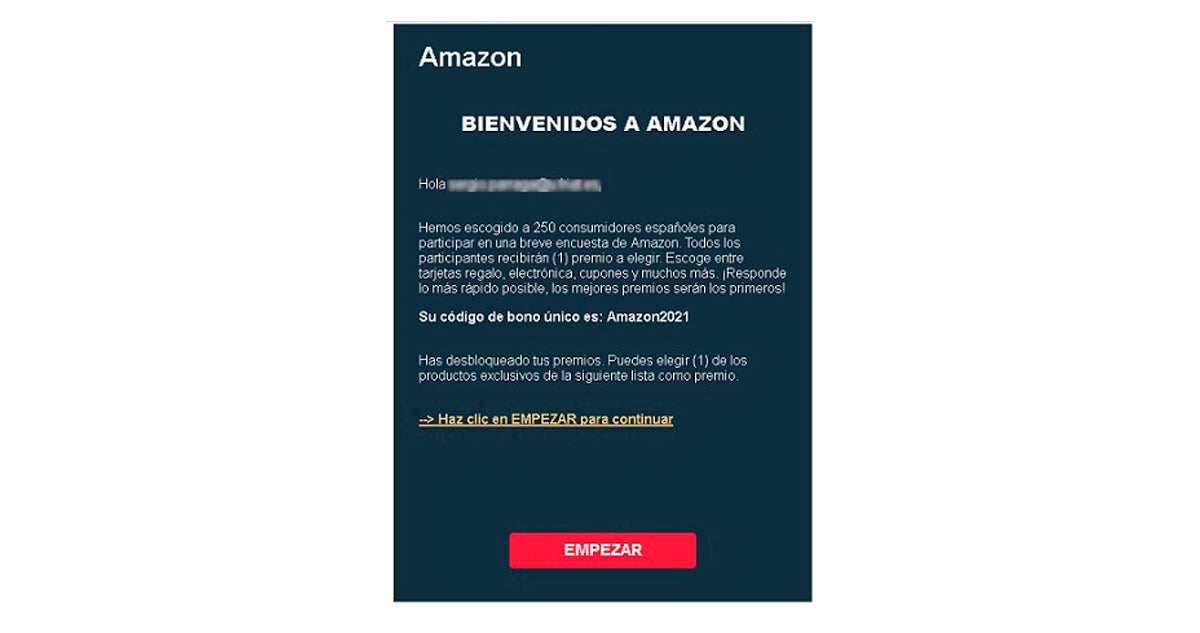

El de Amazon

La propia Amazon alerta en su web: «De vez en cuando, es posible que recibas e-mails que parecen que han sido enviados por Amazon Pay, pero que en realidad son falsos. Estos e-mails podrían incluir enlaces a una página web con un aspecto similar al de la página web de Amazon Pay; incluso es posible que se te solicite que proporciones información de tu cuenta como la dirección de e-mail y la contraseña asociadas».

Mediante estas páginas web falsas, se pueden robar datos confidenciales para el inicio de sesión o de pagos, que después se utilizan para cometer fraudes. Algunos mensajes de 'phishing' contienen virus o malware que pueden detectar contraseñas o datos personales.

Amazon aclara que nunca pide a sus clientes que faciliten información personal por email, sino a través de la página web de Amazon Pay. De igual modo, nunca envía archivos adjuntos, así que si el email que has recibido cumple con alguna de estas dos características, desconfía.

Otros indicios para sospechar son: la existencia de errores gramaticales u ortográficos en el email, un dominio distinto a Amazon en el remitente (como msn.comn, hotmail.com o yahoo.com), una dirección URL que no contiene los dominios de Amazon Pay (pay.amazon.es, pay.amazon.com/es, payments.amazon.com/es, authorize.payments.amazon.com/es o eu.account.amazon.com). Ante cualquier duda, no hacer clic en el enlace incluido en el mensaje, sino acceder directamente a la web oficial e iniciar sesión para consultar la información de la cuenta. «Si no puedes acceder a tu cuenta u observas algo sospechoso, avísanos de inmediato», apuntan desde Amazon. Y si se ha pinchado en el enlace y/o se ha facilitado alguna información, hay que cambiar las contraseñas de inmediato y revisar si hay alguna actividad fraudulenta. En ocasiones, los ciberdelincuentes adoptan tácticas sigilosas para no dejar rastro, como adquirir tarjetas regalo a costa de la víctima.

12

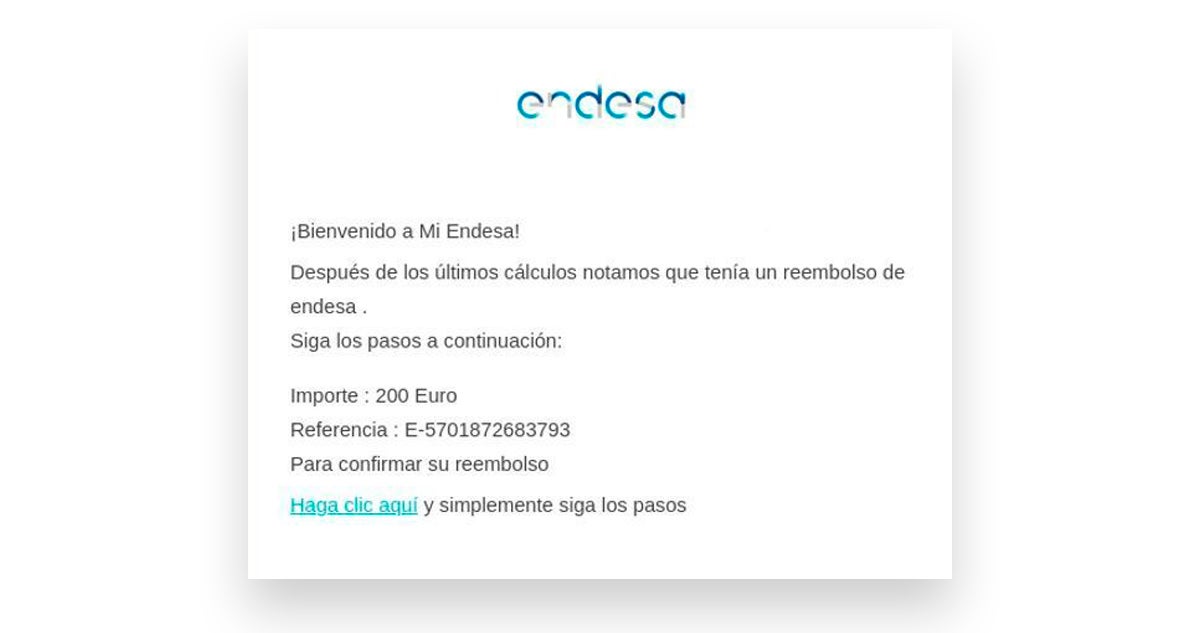

El de Endesa

El Incibe ha alertado recientemente de una campaña de suplantación a Endesa, a través de correos electrónicos fraudulentos, donde se le comunica a la víctima un supuesto fallo de facturación por el que se le va a hacer un reembolso de 200 euros. Para ello, solicitan el acceso a una web que simula ser el acceso del área cliente oficial de Endesa, donde se le irá pidiendo una serie de datos personales y vinculados a la tarjeta de crédito (número de la tarjeta, fecha de caducidad, código de seguridad y PIN).

Endesa no envía este tipo de correos y si por casualidad el usuario está esperando un reembolso, debería acudir a su área de cliente en la página web de la compañía o llamar por teléfono para consultar cuál es su estado de tramitación.

Claves para detectar si un correo o mensaje es fraudulento

-Comprobar la ortografía y la redacción: Muchos mensajes de 'phishing' contienen errores ortográficos y gramaticales debido al uso de traductores automáticos.

-Verificar que la cuenta de correo es legítima: Debemos comprobar que el email coincide con la organización o empresa que supuestamente nos envía el correo. Los timadores generalmente utilizan dominios públicos o que se parecen al que sería el correo oficial (netflixx.com en vez de netflix.com).

-Si tienes dudas, consulta con la organización o empresa por otros medios y confirma si realmente te ha enviado ese correo o mensaje antes de responder.

-Comprobar la URL de los enlaces: Antes de pinchar en un enlace, colocar el cursor del ratón sobre el hipertexto para ver la dirección de la página web a la que nos redirige.

-Desconfía de las URL acortadas, ya que no se puede comprobar si el destino es legítimo o no. Las web legales no las usarán para pedirte datos.

-No descargar archivos adjuntos. Bajo ningún concepto descargar archivos adjuntos si no podemos confirmar que se trata de un mensaje legítimo.

-Antes de hacer login en una web, comprueba que usa https://, pero no te quedes en eso: consulta los datos de su certificado pinchando en el candado de la barra de navegación.

¿Tienes una suscripción? Inicia sesión